Les appareils IdO de ce type constituent un risque pour la sécurité et la vie privée des utilisateurs individuels. Nous avons notamment progressé à grands pas dans la réalisation du projet de passerelle domestique sécurisée IdO de l’ACEI.

En avril dernier, j’ai communiqué de l’information au sujet d’un processus multilatéral dont fait partie l’ACEI, visant à définir et à orienter l’élaboration d’une politique sur l’Internet des objets (IdO) et mettant la sécurité au cœur des innovations Internet au Canada.

Depuis la création de ce processus, nous avons réalisé beaucoup de progrès et je suis ravi de vous en faire part. Nous avons notamment progressé à grands pas dans la réalisation du projet de passerelle domestique sécurisée IdO de l’ACEI.

Avant de commencer, je tiens à souligner, une fois de plus, les menaces que représentent les appareils IdO. La popularité des appareils bon marché, qui sont équipés de logiciels et de fonctionnalités similaires, ne cesse de grandir. Les utilisateurs de ces appareils n’ont que peu sinon aucune possibilité de les sécuriser ou de les mettre à jour. De quels types d’appareils s’agit-il? Prenons les moniteurs pour bébé, les ampoules intelligentes et le chiot chanteur connecté à Internet que votre neveu aime tant.

Les appareils IdO de ce type constituent un risque pour la sécurité et la vie privée des utilisateurs individuels. Il peut s’agir de personnes malveillantes qui prennent le contrôle de vos webcams compatibles Wi-Fi ou de jouets pour enfants connectés à Internet. Cependant, ce qui me préoccupe le plus, ce sont ces appareils non sécurisés qui sont paralysés dans le cadre d’une attaque par déni de service distribué (DDoS) par laquelle des centaines, voire des milliers d’appareils sont utilisés pour attaquer des infrastructures ou services Internet centraux. Le groupe multipartite dont je fais partie l’a désigné comme étant une apocalypse zombie de l’IdO éventuelle. Étant donné l’ampleur et la croissance de ces appareils, et la menace qu’ils représentent, il s’agit d’une description très juste.

Le groupe sur la résilience des réseaux : Trois moyens de défense

Dans le cadre de l’approche multipartite plus vaste adoptée au Canada pour la sécurité de l’IdO, je fais partie du groupe sur la résilience des réseaux. Nous nous préoccupons principalement de la transformation en arme des appareils IdO, qui peuvent être corrompus par Internet ou par d’autres appareils connectés à Internet et utilisés pour attaquer ou paralyser une infrastructure Internet importante.

Nos travaux ont permis d’identifier trois moyens de défense.

- Intensifier les mécanismes d’atténuation des attaques par saturation.

- Aborder franchement l’insécurité des appareils IdO par l’entremise d’une meilleure conception sécuritaire et de meilleures pratiques de gestion du cycle de vie, favorisées par des normes, la sensibilisation, des exemples et une réglementation.

- Défenses axées sur les réseaux de l’IdO pour les demeures et les petites entreprises.

Un rapport final du groupe de travail sur la résilience des réseaux est accessible à tous ceux qui veulent en apprendre davantage sur ce sujet et explorer chacun de ces moyens. Le document est très complet et vaut la peine d’être lu.

Entre-temps, je me pencherai sur un aspect relevant du troisième moyen, auquel j’accorde beaucoup d’importance : Projet de passerelle domestique sécurisée de l’IdO de l’ACEI.

Passerelle domestique sécurisée de l’IdO de l’ACEI. Innovation dans la sécurisation des appareils IdO

L’ACEI possède un centre d’innovation, appelé Labos de l’ACEI. C’est l’endroit où les idées naissent, prennent vie et font leurs preuves. Certains projets se transforment en produits et services ou sont intégrés au travail de l’ACEI. D’autres non. En tant que responsable des Labos de l’ACEI, je me réjouis de travailler sur un projet en cours sur la sécurisation des appareils IdO dans les foyers canadiens.

Les Labos de l’ACEI élaborent un prototype fonctionnel, un logiciel libre et de nouvelles normes pour une passerelle domestique sécurisée de nouvelle génération et une solution d’enregistrement à domicile qui protège les appareils IdO et l’Internet mutuellement par l’entremise de contrôles de sécurité.

Ce projet est né d’une idée à la fin de 2016 après l’attaque de Mirai Dyn. Il nous fallait agir pour atténuer le risque d’attaques par saturation. Nous avons décidé de nous lancer dans un projet axé sur l’intégration des passerelles domestiques actuelles aux passerelles domestiques sécurisées.

Nous étudions l’hypothèse à savoir ce que nous pouvons faire pour mettre en œuvre un cadre de sécurité de type entreprise sur les réseaux domestiques et de petites entreprises, sans en compliquer l’utilisation.

Nous avons procédé à une brève évaluation de l’état actuel des réseaux domestiques et en sommes arrivés à la conclusion qu’il n’existe aucun cadre de sécurité standard pour les réseaux domestiques, en particulier pour incorporer le prochain déploiement de nouveaux appareils IdO.

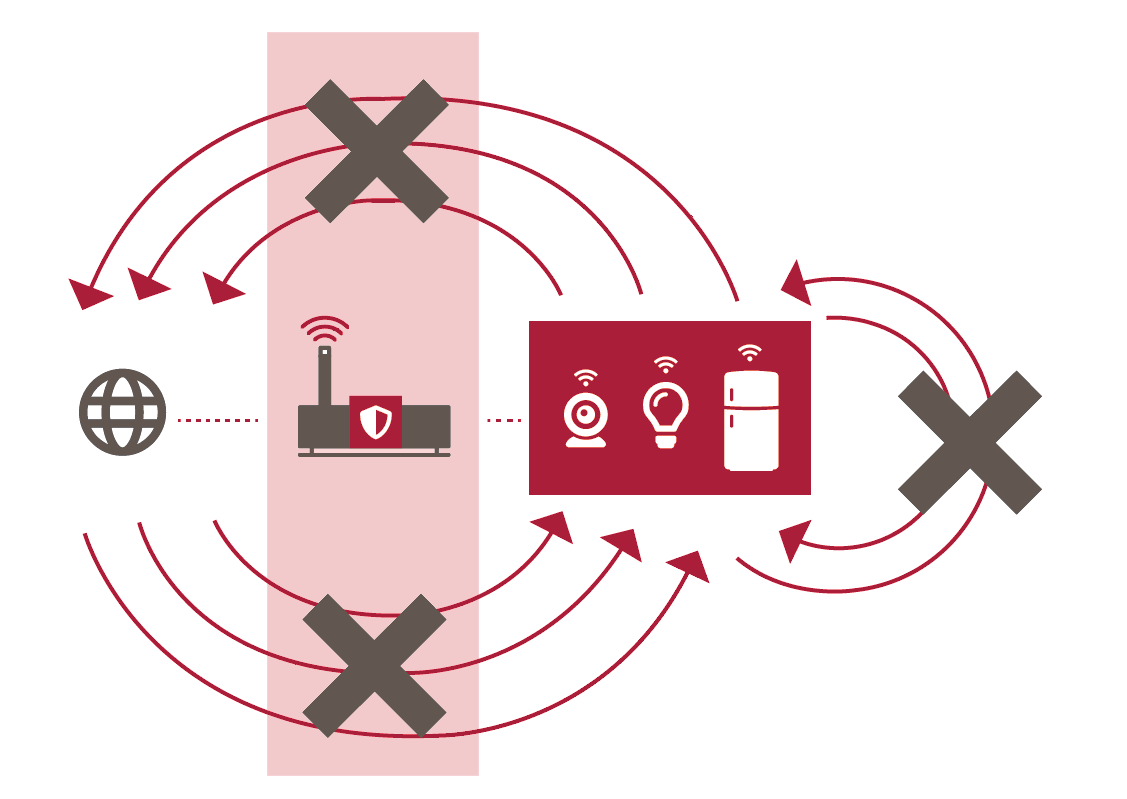

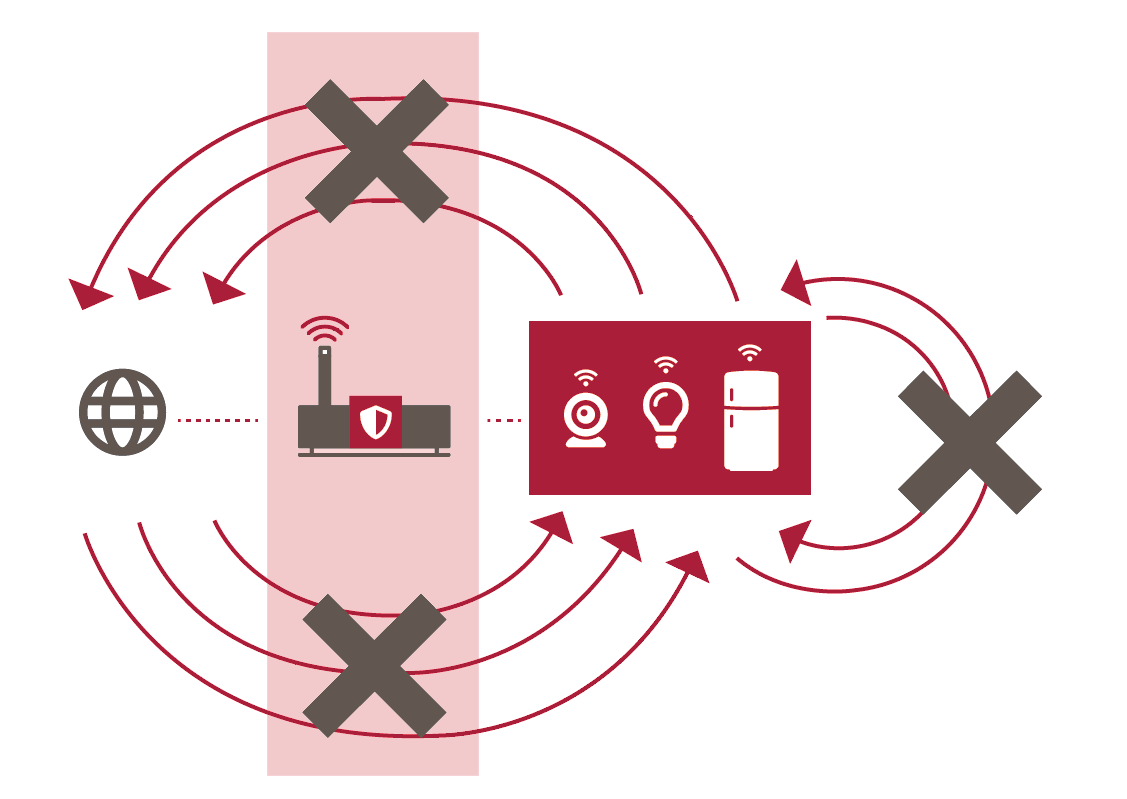

Ensuite, nous avons examiné l’état de l’IdO et son paysage de la cybersécurité. Ce que nous observons surtout, c’est que lorsqu’on ajoute un nouvel appareil IdO au réseau domestique, on lui accorde un accès complet à tout l’Internet, à pleine vitesse, tout en lui offrant l’accès au réseau interne et en lui permettant d’utiliser les clés Wi-Fi pour imiter les autres appareils. Une fois qu’un appareil IdO est corrompu, il n’y a pas d’installations pour détecter les schémas de trafic anormaux et mettre l’appareil en quarantaine.

Un autre aspect important de l’IdO moderne est la dépendance à l’égard du nuage pour assurer ses services. L’une des conditions de la passerelle domestique sécurisée est de fournir aux utilisateurs du réseau domestique un accès sécurisé à son réseau domestique. Par conséquent, une passerelle domestique sécurisée doit disposer d’un nom de domaine accessible sur Internet, et les appareils de la maison peuvent se voir attribuer un nom. Ainsi, une connexion sécurisée au réseau domestique est possible.

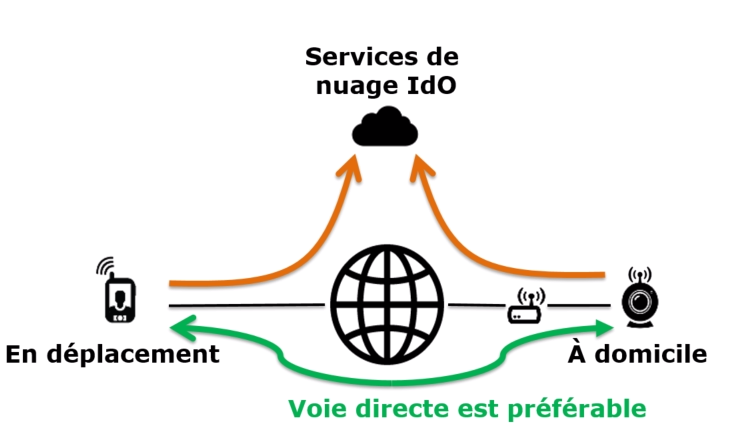

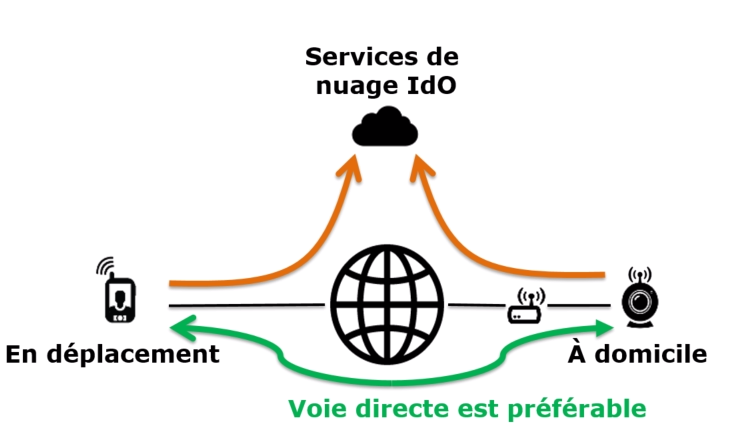

L’envoi par le fournisseur de l’IdO de tous les flux vidéo et audio maison ainsi que les renseignements personnels internes vers un nuage situé dans un pays étranger où les Canadiens n’ont aucun droit à la vie privée (États-Unis ou ailleurs où se trouvent les serveurs du fournisseur) constitue un risque inutile en matière de confidentialité. Si on frappe à votre porte, la caméra devrait diffuser la vidéo cryptée directement sur le téléphone mobile. Sans passer par une autre juridiction.

L’ACEI collabore avec de nombreux partenaires au niveau local et international pour élaborer cette solution de passerelle domestique sécurisée. À titre de responsable du .CA ccTLD, nous sommes les experts qui peuvent fournir des noms en guise de solution. Notre objectif est de disposer d’un prototype fonctionnel et d’une application que vous pourrez télécharger d’ici la fin mars 2019. Il est intéressant de noter qu’au cours de l’année dernière, nous avons relevé de nombreuses initiatives en matière de sécurité de l’IdO et de passerelle domestique qui effectue notre travail. Nous nous sommes efforcés d’éviter les chevauchements et d’intégrer les solutions disponibles dans le projet de passerelle domestique sécurisée.

D’un point de vue technologique, nous misons sur l’adoption du MUD par le marché, en nous appuyant sur l’ébauche de norme Internet Manufacturer Usage Description (MUD) de l’Internet Engineering Taskforce (IETF).

Nous en sommes à la deuxième phase de ce projet, qui mettra davantage l’accent sur la création d’une application conviviale afin que tous puissent l’utiliser, quel que soit le niveau de compétence technique. Nous cherchons également à normaliser l’API entre l’application, la passerelle domestique et les serveurs MUD.

Il y a plusieurs autres étapes en cours, je vous invite à y jeter un coup d’œil par l’entremise de GitHub des Labos de l’ACEI, notamment les nombreux défis que nous essayons de relever. Si nous réussissons, nous diminuerons considérablement la menace des appareils IdO, mais il nous reste beaucoup de travail à accomplir. Vous pouvez également en apprendre davantage sur ce projet ou d’autres projets sur la page Web des Labos de l’ACEI.

L’obtention du MUD en mars

Le MUD est un identificateur faisant autorité des appareils IdO, qui permet aux descriptions d’exposer l’identité et l’utilisation prévue de leurs appareils en utilisant une norme approuvée par l’IETF. Ces normes sont essentielles à notre projet de passerelle parce qu’elles fournissent les informations qui indiquent qui ou quoi peut communiquer avec l’appareil en question. Si vous possédez un réfrigérateur intelligent, par exemple, le MUD veillera à ce qu’il n’y ait de communication qu’entre votre réfrigérateur et vous, ainsi que votre réfrigérateur et son fabricant. Vous éviterez tout trafic supplémentaire non désiré entrant ou sortant de votre réfrigérateur intelligent.

Du 23 au 29 mars, l’IETF se réunira à Prague, et la sécurité de l’IdO et le MUD sont à l’ordre du jour. J’attends cette discussion avec intérêt, alors que les plus grands spécialistes de l’ingénierie Internet se réunissent pour s’attaquer à ce qui est l’une des plus grandes menaces Internet de notre époque. Je suis impatient de vous faire part d’autres mises à jour à mesure que nous progressons dans ce projet et dans nos travaux visant à rendre les appareils IdO plus sécuritaires. Restez à l’affût!

En tant qu’expert de la conception de solutions de pointe en matière de TI, Jacques a établi CIRA à titre de leader mondial parmi les registres de domaines (ccTLD). Il possède plus de 25 ans d’expérience dans les secteurs privé et sans but lucratif et, à titre de dirigeant principal des technologies à CIRA, il dirige actuellement les Labos, plaque tournante de l’innovation à CIRA, et assure le leadership et la direction de la gestion et de la sécurité du registre .CA et de son DNS sous-jacent.

Visionnaire de la communauté d’Internet, Jacques a dirigé l’élaboration du test de performance Internet de CIRA, est un ardent défenseur de l’adoption de l’IPv6 et représente le registre .CA sur le plan international en qualité de membre de divers groupes de travail et groupes consultatifs. Il participe à l’élaboration d’une nouvelle architecture canadienne d’Internet. Il a agi comme catalyseur pour la création d’une association nationale canadienne des IXP, CA-IX, et il siège au conseil d’administration du Manitoba Internet Exchange (MBIX) et du DNS-OARC. Jacques siège aussi au comité consultatif pour la sécurité et la stabilité de l’ICANN.

Jacques est diplômé à titre de technologue en génie électronique après des études au Collègue Algonquin. Il a également suivi avec succès les formations certifiantes ITIL (v3) Foundation et Agile ScrumMaster.